Mengapa Manusia Adalah Celah Keamanan Terlemah dalam Sistem IT: Paradoks di Era Digital

Di tengah gemuruh inovasi teknologi dan kemajuan sistem keamanan siber yang semakin canggih, ada satu elemen krusial yang kerap menjadi titik terlemah dalam setiap arsitektur pertahanan digital: manusia. Meskipun investasi besar telah digelontorkan untuk firewall, enkripsi, dan kecerdasan buatan, serangan siber yang paling merusak seringkali berhasil menembus pertahanan tersebut bukan karena kelemahan teknologi, melainkan karena eksploitasi terhadap sifat dasar manusia. Artikel ini akan mengulas secara mendalam mengapa manusia adalah celah keamanan terlemah dalam sistem IT dan bagaimana faktor psikologis, perilaku, serta kognitif menjadi pintu gerbang bagi para penyerang.

Fondasi Keamanan Digital yang Rapuh: Mengapa Manusia Adalah Celah Keamanan Terlemah dalam Sistem IT

Sistem keamanan IT modern dirancang untuk menghadapi ancaman yang semakin kompleks, mulai dari malware canggih hingga serangan DDoS berskala besar. Namun, semua lapisan perlindungan teknologi ini bisa menjadi tidak berarti jika individu yang menggunakannya atau mengelolanya gagal memahami, mengikuti, atau bahkan secara tidak sengaja mengabaikan protokol keamanan. Kerentanan ini bukanlah kegagalan teknologi, melainkan kegagalan pada lapisan manusia.

Kerentanan manusia ini bersifat multifaset, mencakup aspek psikologis, kognitif, dan perilaku. Para penyerang siber telah lama memahami bahwa jauh lebih mudah memanipulasi pikiran manusia daripada meretas sistem yang dirancang dengan baik. Inilah inti dari mengapa manusia adalah celah keamanan terlemah dalam sistem IT yang terus menjadi tantangan utama bagi organisasi di seluruh dunia.

Anatomi Kerentanan Manusia: Faktor Psikologis dan Kognitif

Manusia adalah makhluk yang kompleks, didorong oleh emosi, bias kognitif, dan kebutuhan sosial. Para penyerang siber secara cerdik memanfaatkan aspek-aspek ini untuk mencapai tujuan mereka.

- Rasa Ingin Tahu dan Keingintahuan: Manusia secara alami penasaran. Sebuah email dengan judul menarik atau lampiran yang menjanjikan informasi eksklusif seringkali terlalu menggoda untuk tidak dibuka, meskipun datang dari sumber yang tidak dikenal. Rasa ingin tahu ini adalah pintu masuk utama bagi serangan phishing dan malware.

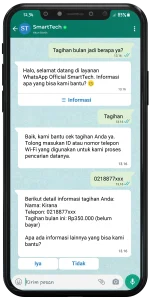

- Rasa Takut dan Urgensi: Ancaman kehilangan data, denda, atau masalah hukum dapat memicu kepanikan dan keputusan yang terburu-buru. Penyerang sering menciptakan skenario urgensi palsu, seperti akun yang akan diblokir atau tagihan yang harus segera dibayar, untuk memaksa korban bertindak tanpa berpikir panjang.

- Kepercayaan dan Otoritas: Manusia cenderung mempercayai figur otoritas atau orang yang dikenal. Penyerang menyamar sebagai atasan, rekan kerja, atau vendor terpercaya untuk meminta informasi sensitif atau agar korban melakukan tindakan tertentu. Kepercayaan yang salah tempat ini adalah fondasi dari banyak serangan rekayasa sosial.

- Kelelahan Keputusan (Decision Fatigue): Dalam lingkungan kerja yang serba cepat dan penuh tekanan, individu mungkin merasa lelah secara mental. Kelelahan ini dapat menyebabkan penurunan kewaspadaan dan kemampuan membuat keputusan yang rasional, membuat mereka lebih rentan terhadap jebakan siber yang sederhana.

- Bias Konfirmasi: Orang cenderung mencari, menafsirkan, dan mengingat informasi yang mengkonfirmasi keyakinan mereka sendiri. Jika seseorang sudah memiliki prasangka tentang sesuatu, mereka mungkin lebih mudah jatuh ke dalam perangkap yang memperkuat prasangka tersebut.

- Efek Dunning-Kruger: Beberapa individu dengan tingkat kompetensi rendah cenderung melebih-lebihkan kemampuan mereka sendiri. Dalam konteks keamanan siber, ini bisa berarti seseorang merasa cukup tahu tentang keamanan padahal pengetahuan mereka dangkal, sehingga mereka cenderung mengabaikan protokol atau pelatihan.

Vektor Serangan yang Mengeksploitasi Sisi Manusia

Memahami sifat manusia, penyerang telah mengembangkan berbagai teknik yang secara khusus menargetkan individu, bukan sistem. Teknik-teknik ini adalah bukti nyata mengapa manusia adalah celah keamanan terlemah dalam sistem IT.

Rekayasa Sosial (Social Engineering): Seni Manipulasi

Rekayasa sosial adalah taktik utama yang digunakan penyerang untuk memanipulasi individu agar melakukan tindakan yang mengorbankan keamanan. Ini adalah inti dari serangan yang menargetkan manusia.

- Phishing: Bentuk rekayasa sosial paling umum, di mana penyerang mengirimkan email, pesan teks, atau telepon palsu yang menyamar sebagai entitas terpercaya. Tujuannya adalah mencuri kredensial, informasi pribadi, atau menyebarkan malware.

- Spear Phishing: Bentuk phishing yang lebih tertarget, disesuaikan untuk individu atau kelompok tertentu dalam suatu organisasi. Penyerang melakukan riset mendalam untuk membuat pesan terlihat sangat personal dan meyakinkan.

- Pretexting: Penyerang menciptakan skenario atau alasan palsu (pretext) untuk mendapatkan informasi dari korban. Mereka mungkin berpura-pura menjadi perwakilan bank atau teknisi IT yang membutuhkan verifikasi data.

- Baiting: Penyerang meninggalkan perangkat yang terinfeksi malware (misalnya, USB drive) di tempat umum dengan harapan seseorang akan mengambil dan mencolokkannya ke komputer mereka.

- Quid Pro Quo: Menawarkan sesuatu yang menarik (misalnya, bantuan teknis gratis) sebagai imbalan atas informasi sensitif atau tindakan yang membahayakan keamanan.

Manajemen Kata Sandi yang Buruk: Gerbang Utama yang Terbuka

Kata sandi adalah garis pertahanan pertama bagi banyak akun digital, namun seringkali menjadi titik lemah yang paling mudah dieksploitasi.

- Kata Sandi Lemah dan Mudah Ditebak: Penggunaan kata sandi seperti "123456", "password", atau nama pribadi adalah undangan terbuka bagi penyerang. Banyak orang masih menggunakan kombinasi yang sangat mudah ditebak.

- Penggunaan Ulang Kata Sandi: Praktik menggunakan kata sandi yang sama untuk banyak akun adalah bencana. Jika satu akun bocor, semua akun lain yang menggunakan kata sandi serupa menjadi rentan.

- Kurangnya Penggunaan Pengelola Kata Sandi: Banyak individu tidak memanfaatkan pengelola kata sandi yang dapat membuat dan menyimpan kata sandi yang kuat dan unik secara otomatis, padahal ini adalah solusi efektif.

- Berbagi Kata Sandi: Beberapa karyawan berbagi kata sandi antar rekan kerja, atau menuliskannya di tempat yang mudah diakses, tanpa memahami risiko keamanannya.

Kurangnya Kesadaran dan Pelatihan Keamanan

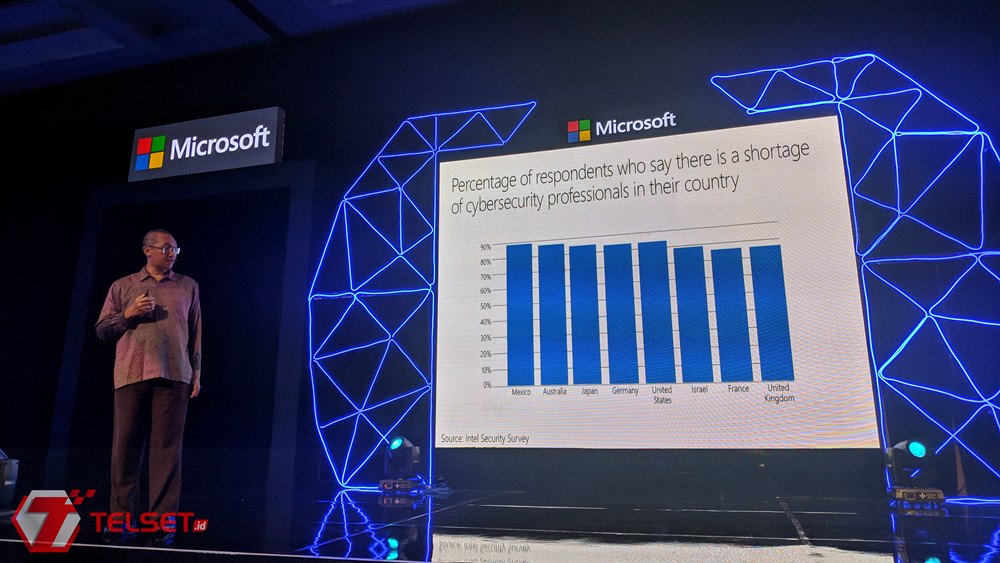

Salah satu faktor terbesar mengapa manusia adalah celah keamanan terlemah dalam sistem IT adalah kurangnya kesadaran dan pendidikan mengenai ancaman siber.

- Asumsi "Bukan Urusan Saya": Banyak karyawan merasa bahwa keamanan siber adalah tanggung jawab tim IT semata. Mereka tidak menyadari peran pribadi mereka dalam menjaga keamanan data dan sistem.

- Pelatihan yang Tidak Efektif atau Kurang Konsisten: Pelatihan keamanan yang hanya dilakukan setahun sekali atau yang bersifat membosankan cenderung tidak efektif. Informasi tidak diserap dengan baik, dan perilaku keamanan tidak berubah.

- Karyawan Baru yang Tidak Terlatih: Karyawan baru seringkali tidak mendapatkan orientasi keamanan yang memadai, membuat mereka rentan terhadap taktik rekayasa sosial sejak hari pertama.

Ancaman Orang Dalam (Insider Threat): Sengaja atau Tidak Sengaja

Ancaman orang dalam berasal dari individu yang memiliki akses sah ke sistem dan data organisasi, baik secara sengaja maupun tidak sengaja.

- Ancaman Orang Dalam Berbahaya (Malicious Insider): Karyawan yang tidak puas, mantan karyawan, atau kontraktor yang sengaja mencuri data, merusak sistem, atau membocorkan informasi rahasia. Motivasi bisa berupa balas dendam, keuntungan finansial, atau spionase.

- Ancaman Orang Dalam yang Lalai (Negligent Insider): Ini adalah skenario yang jauh lebih umum. Karyawan secara tidak sengaja menyebabkan pelanggaran keamanan karena kelalaian, kesalahan konfigurasi, pengiriman email ke penerima yang salah, atau jatuh korban rekayasa sosial.

Bayangan IT (Shadow IT): Risiko Tak Terlihat

Shadow IT merujuk pada penggunaan perangkat keras atau lunak, layanan cloud, dan aplikasi oleh karyawan tanpa persetujuan atau sepengetahuan departemen IT.

- Penggunaan Aplikasi Tidak Disetujui: Karyawan mungkin menggunakan alat pihak ketiga untuk meningkatkan produktivitas tanpa menyadari bahwa aplikasi tersebut mungkin memiliki celah keamanan atau tidak mematuhi kebijakan perlindungan data perusahaan.

- Perangkat Pribadi yang Tidak Aman: Penggunaan perangkat pribadi (BYOD) untuk pekerjaan yang tidak dikelola dengan benar oleh IT dapat memperkenalkan malware atau kerentanan ke jaringan perusahaan.

- Melewatkan Protokol Keamanan: Solusi Shadow IT seringkali tidak melalui proses penilaian keamanan yang ketat, sehingga melewatkan pembaruan, patch, atau konfigurasi keamanan penting.

Kelelahan dan Kelalaian: Musuh dalam Selimut

Beban kerja yang tinggi, rutinitas yang membosankan, dan paparan berlebihan terhadap peringatan keamanan (alert fatigue) dapat menyebabkan kelelahan dan kelalaian.

- Alert Fatigue: Ketika pengguna terus-menerus dibanjiri dengan peringatan keamanan, mereka mungkin mulai mengabaikannya atau mengklik "OK" tanpa membaca, sehingga melewatkan peringatan yang benar-benar penting.

- Kesalahan Konfigurasi: Admin sistem yang lelah atau kurang teliti dapat membuat kesalahan kecil dalam konfigurasi server atau jaringan yang membuka celah keamanan besar.

- Kurangnya Perhatian Terhadap Detail: Dalam tugas-tugas rutin, seperti memverifikasi alamat email atau URL, kurangnya perhatian dapat menyebabkan seseorang mengklik tautan berbahaya atau mengirim informasi ke pihak yang salah.

Dampak Jangka Panjang dari Kerentanan Manusia

Ketika manusia menjadi titik kegagalan, konsekuensinya bisa sangat merusak bagi individu maupun organisasi.

Pelanggaran Data dan Kerugian Finansial

Pelanggaran data adalah dampak paling langsung dari kegagalan keamanan yang disebabkan oleh manusia.

- Biaya Pemulihan: Organisasi harus mengeluarkan biaya besar untuk menyelidiki pelanggaran, memperbaiki sistem yang rusak, dan memulihkan data.

- Denda Regulasi: Pelanggaran data dapat mengakibatkan denda yang sangat besar dari badan regulasi seperti GDPR atau undang-undang perlindungan data lainnya.

- Kehilangan Pendapatan: Perusahaan dapat kehilangan pelanggan dan peluang bisnis karena citra yang rusak atau gangguan operasional.

Kerusakan Reputasi dan Kehilangan Kepercayaan

Reputasi adalah aset tak ternilai bagi setiap organisasi, dan pelanggaran keamanan dapat menghancurkannya.

- Kehilangan Kepercayaan Pelanggan: Pelanggan mungkin merasa data mereka tidak aman dengan perusahaan tersebut dan beralih ke pesaing.

- Kerusakan Merek: Citra merek dapat tercoreng, yang sulit dipulihkan bahkan setelah bertahun-tahun.

- Dampak pada Investor: Pelanggaran besar dapat mempengaruhi harga saham perusahaan dan kepercayaan investor.

Gangguan Operasional dan Kehilangan Produktivitas

Serangan siber yang berhasil dapat melumpuhkan operasi bisnis.

- Sistem Mati: Ransomware atau serangan lain yang berhasil dapat membuat sistem penting tidak dapat diakses, menghentikan operasi bisnis.

- Kehilangan Produktivitas: Karyawan tidak dapat bekerja, dan sumber daya harus dialihkan untuk mengatasi insiden, menyebabkan kerugian produktivitas yang signifikan.

Membangun Pertahanan yang Tangguh: Mengatasi Celah Keamanan Manusia

Mengakui mengapa manusia adalah celah keamanan terlemah dalam sistem IT adalah langkah pertama untuk membangun pertahanan yang lebih kuat. Pendekatan yang efektif harus menggabungkan teknologi canggih dengan strategi yang berpusat pada manusia.

Pendidikan dan Pelatihan Keamanan yang Berkelanjutan

Edukasi adalah kunci untuk mengubah perilaku dan meningkatkan kesadaran.

- Program Pelatihan Interaktif: Melakukan pelatihan keamanan yang menarik dan interaktif, termasuk simulasi phishing, modul e-learning, dan kuis, untuk menjaga karyawan tetap terlibat.

- Pelatihan Berbasis Peran: Menyesuaikan pelatihan dengan peran dan tanggung jawab spesifik karyawan, karena kebutuhan keamanan seorang pengembang berbeda dengan kebutuhan seorang manajer SDM.

- Kampanye Kesadaran Rutin: Secara teratur mengirimkan tips keamanan, buletin, dan peringatan tentang ancaman terbaru untuk menjaga keamanan tetap menjadi perhatian utama.

- Budaya Pelaporan Tanpa Takut: Mendorong karyawan untuk melaporkan insiden atau email mencurigakan tanpa takut dihukum, sehingga memungkinkan tim keamanan untuk merespons dengan cepat.

Kebijakan dan Prosedur Keamanan yang Jelas dan Ditegakkan

Aturan yang jelas dan penegakan yang konsisten sangat penting untuk memandu perilaku keamanan.

- Kebijakan Kata Sandi yang Kuat: Menerapkan kebijakan yang mengharuskan penggunaan kata sandi yang kompleks, unik, dan sering diubah, serta mendorong penggunaan pengelola kata sandi.

- Prinsip Hak Akses Terkecil (Least Privilege): Memberikan karyawan hanya akses ke sistem dan data yang benar-benar mereka butuhkan untuk menjalankan pekerjaan mereka, meminimalkan potensi kerusakan jika akun mereka disusupi.

- Kebijakan Penggunaan Perangkat dan Jaringan: Mengembangkan pedoman yang jelas tentang penggunaan perangkat pribadi (BYOD), perangkat lunak yang disetujui, dan akses jaringan.

- Audit Keamanan Reguler: Melakukan audit internal dan eksternal secara berkala untuk memastikan kepatuhan terhadap kebijakan dan mengidentifikasi area yang perlu ditingkatkan.

Implementasi Teknologi Pendukung yang Cerdas

Meskipun manusia adalah celah terlemah, teknologi dapat menjadi pendukung yang kuat untuk mengurangi risiko yang disebabkan oleh kesalahan manusia.

- Autentikasi Multifaktor (MFA): Menerapkan MFA untuk semua akun, menambahkan lapisan keamanan kedua selain kata sandi, sehingga penyerang akan kesulitan meskipun mereka berhasil mencuri kredensial.

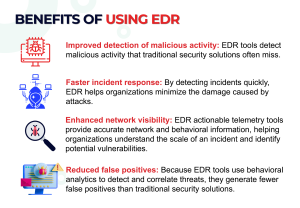

- Sistem Deteksi dan Respons Titik Akhir (EDR) dan Manajemen Informasi dan Peristiwa Keamanan (SIEM): Alat-alat ini dapat membantu mendeteksi aktivitas mencurigakan atau anomali yang mungkin menunjukkan adanya pelanggaran, bahkan jika itu dimulai dari kesalahan manusia.

- Solusi Manajemen Akses Privileged (PAM): Mengelola dan mengamankan akun-akun istimewa yang memiliki akses tingkat tinggi ke sistem krusial, mengurangi risiko dari ancaman orang dalam.

- Penyaringan Email Lanjutan: Menggunakan filter spam dan phishing canggih untuk memblokir email berbahaya sebelum mencapai kotak masuk pengguna.

- Kecerdasan Buatan (AI) dan Pembelajaran Mesin (ML): Memanfaatkan AI untuk mengidentifikasi pola perilaku yang tidak biasa atau aktivitas mencurigakan yang mungkin luput dari pengawasan manusia.

Membangun Budaya Keamanan yang Proaktif

Keamanan siber harus menjadi tanggung jawab bersama dan bagian integral dari budaya perusahaan.

- Kepemimpinan yang Berkomitmen: Dukungan dari manajemen puncak sangat penting untuk mendorong budaya keamanan yang kuat. Pemimpin harus menjadi contoh dalam praktik keamanan yang baik.

- Keamanan sebagai Nilai Inti: Mengintegrasikan keamanan ke dalam setiap aspek operasional dan menjadikannya sebagai nilai inti perusahaan, bukan hanya sekadar kepatuhan.

- Kolaborasi Antar Departemen: Mendorong kolaborasi antara tim IT, SDM, hukum, dan komunikasi untuk menciptakan pendekatan keamanan yang holistik.

Kesimpulan

Pada akhirnya, di balik setiap firewall canggih, setiap enkripsi kuat, dan setiap sistem deteksi intrusi mutakhir, ada manusia yang membuat keputusan, mengelola akses, dan berinteraksi dengan data. Mengapa manusia adalah celah keamanan terlemah dalam sistem IT bukan karena niat jahat, melainkan karena sifat bawaan kita yang rentan terhadap manipulasi, kesalahan, dan kelalaian.

Mengatasi tantangan ini memerlukan pendekatan berlapis yang tidak hanya berinvestasi pada teknologi, tetapi juga pada pengembangan sumber daya manusia. Dengan pendidikan yang berkelanjutan, kebijakan yang kuat, teknologi pendukung yang cerdas, dan budaya keamanan yang proaktif, organisasi dapat secara signifikan mengurangi risiko yang disebabkan oleh faktor manusia. Keamanan siber adalah perjalanan tanpa akhir, dan investasi terbesar harus selalu pada elemen yang paling tidak terduga namun paling krusial: manusia itu sendiri.