Mengenal Model Bisnis Gelap Ransomware as a Service di Dark Web: Ancaman yang Berkembang Pesat

Di tengah kemajuan teknologi digital yang pesat, ancaman siber juga berevolusi dengan kecepatan yang mengkhawatirkan. Salah satu bentuk kejahatan siber yang paling merusak dan terus berkembang adalah ransomware. Namun, yang membuat ancaman ini semakin masif adalah kemunculan model bisnis yang terorganisir di balik serangan tersebut: Ransomware as a Service (RaaS). Untuk memahami skala dan kompleksitas ancaman ini, penting bagi kita untuk Mengenal Model Bisnis Gelap Ransomware as a Service di Dark Web.

Dark Web, bagian tersembunyi dari internet yang tidak terindeks oleh mesin pencari konvensional, telah menjadi sarang bagi berbagai aktivitas ilegal, termasuk perdagangan data curian, narkoba, senjata, dan tentu saja, layanan siberkriminal. Di sinilah RaaS menemukan lahan subur untuk beroperasi, menawarkan "paket" serangan ransomware kepada siapa saja yang bersedia membayar. Model ini telah mendemokratisasi kejahatan siber, memungkinkan individu dengan sedikit atau tanpa keahlian teknis untuk melancarkan serangan yang canggih.

Artikel ini akan mengupas tuntas tentang apa itu RaaS, bagaimana model bisnisnya beroperasi, siapa saja aktor di baliknya, mengapa Dark Web menjadi tempat ideal bagi perkembangannya, dan tentu saja, bagaimana kita dapat melindungi diri dari ancaman yang semakin meluas ini. Memahami dinamika ini adalah langkah krusial dalam menghadapi gelombang kejahatan siber modern.

Apa Itu Ransomware as a Service (RaaS)?

Ransomware as a Service (RaaS) adalah model bisnis di dunia siberkriminal yang memungkinkan individu atau kelompok untuk menyewa atau membeli alat dan infrastruktur yang diperlukan untuk melancarkan serangan ransomware. Konsep ini sangat mirip dengan model Software as a Service (SaaS) yang sah, di mana pengguna membayar biaya berlangganan untuk menggunakan perangkat lunak tanpa perlu memiliki atau memelihara infrastrukturnya sendiri.

Perbedaannya terletak pada tujuan dan sifat layanannya: RaaS dirancang khusus untuk memfasilitasi aktivitas ilegal berupa serangan ransomware. Para pengembang ransomware menciptakan perangkat lunak berbahaya tersebut dan menyediakannya sebagai layanan, lengkap dengan dasbor manajemen, instruksi, dan terkadang bahkan dukungan teknis, kepada individu atau kelompok lain yang disebut "afiliasi" atau "operator." Dengan model ini, ambang batas untuk menjadi pelaku kejahatan ransomware menjadi sangat rendah. Seseorang tidak perlu lagi menjadi ahli pemrograman atau pakar keamanan siber untuk melakukan serangan; cukup dengan membayar dan mengikuti instruksi yang diberikan.

Struktur dan Aktor dalam Ekosistem RaaS

Ekosistem RaaS adalah jaringan kompleks yang melibatkan berbagai peran, masing-masing dengan tanggung jawab dan motif keuntungannya sendiri. Untuk benar-benar Mengenal Model Bisnis Gelap Ransomware as a Service di Dark Web, kita perlu memahami siapa saja aktor utama di dalamnya.

Pengembang Ransomware (Developer)

Pengembang adalah otak di balik operasi RaaS. Mereka adalah individu atau tim dengan keahlian pemrograman tinggi yang menciptakan dan memelihara kode dasar ransomware. Tugas mereka meliputi:

- Pembuatan Malware: Mengembangkan perangkat lunak ransomware yang efektif dalam mengenkripsi data korban, menghindari deteksi antivirus, dan memiliki mekanisme pembayaran tebusan.

- Pemeliharaan dan Pembaruan: Terus-menerus memperbarui ransomware untuk memperbaiki bug, menambahkan fitur baru (seperti "double extortion" atau "triple extortion" di mana data tidak hanya dienkripsi tetapi juga dicuri dan diancam untuk dipublikasikan), dan mengembangkan varian baru yang lebih sulit dideteksi.

- Pengelolaan Infrastruktur: Menyediakan server Command and Control (C2) dan infrastruktur lain yang diperlukan untuk operasi ransomware.

Pengembang biasanya mendapatkan keuntungan dari setiap tebusan yang dibayarkan. Mereka sering kali mengambil persentase terbesar, biasanya antara 20% hingga 40% atau bahkan lebih, dari setiap pembayaran tebusan yang berhasil.

Afiliasi atau Operator (Affiliates/Operators)

Afiliasi adalah "pelanggan" dari layanan RaaS. Mereka adalah individu atau kelompok yang menyewa ransomware dari pengembang dan bertanggung jawab untuk melancarkan serangan ke target. Peran mereka meliputi:

- Identifikasi Target: Mencari dan memilih korban potensial, baik individu, perusahaan kecil, atau organisasi besar, yang memiliki kerentanan atau nilai tebusan yang tinggi.

- Distribusi Ransomware: Menggunakan berbagai metode untuk menyebarkan ransomware ke target, seperti email phishing, eksploitasi kerentanan sistem yang belum ditambal, serangan brute-force pada Remote Desktop Protocol (RDP), atau social engineering.

- Negosiasi Tebusan: Berinteraksi dengan korban untuk menegosiasikan jumlah tebusan dan memberikan instruksi pembayaran.

Afiliasi biasanya mendapatkan persentase yang lebih kecil namun signifikan dari setiap tebusan yang berhasil, seringkali antara 60% hingga 80%. Jumlah ini bervariasi tergantung pada program RaaS dan tingkat keahlian afiliasi.

Mediator/Broker (Opsional)

Dalam beberapa kasus, mungkin ada mediator atau broker yang bertindak sebagai perantara antara pengembang dan afiliasi. Mereka mungkin membantu dalam perekrutan afiliasi, menyediakan platform komunikasi yang aman, atau bahkan membantu dalam negosiasi tebusan yang lebih kompleks. Peran ini tidak selalu ada di setiap program RaaS, tetapi bisa menjadi bagian dari ekosistem yang lebih besar.

Penyedia Infrastruktur

Di balik layar, ada juga pihak-pihak yang menyediakan infrastruktur pendukung yang memungkinkan operasi RaaS berjalan anonim. Ini bisa termasuk penyedia hosting anonim, layanan VPN (Virtual Private Network) yang aman, server proxy, atau bahkan layanan penukaran mata uang kripto yang membantu menyamarkan aliran dana ilegal.

Kombinasi peran-peran ini menciptakan rantai pasokan kejahatan siber yang efisien dan menguntungkan, menjadikan RaaS sebagai salah satu model bisnis gelap paling efektif di Dark Web.

Cara Kerja Model Bisnis Gelap Ransomware as a Service di Dark Web

Memahami alur kerja adalah kunci untuk Mengenal Model Bisnis Gelap Ransomware as a Service di Dark Web secara mendalam. Proses ini melibatkan beberapa tahapan yang terkoordinasi, mulai dari pendaftaran hingga pembagian keuntungan.

Pendaftaran dan Akses

Langkah pertama bagi calon afiliasi adalah menemukan program RaaS yang sesuai. Ini biasanya dilakukan melalui forum siberkriminal, pasar gelap, atau obrolan pribadi di Dark Web, tempat para pengembang mengiklankan layanan mereka. Calon afiliasi mungkin perlu mendaftar, memberikan bukti kemampuan atau reputasi mereka, dan terkadang bahkan membayar biaya awal untuk akses.

Setelah diterima, afiliasi diberikan akses ke dasbor atau portal khusus. Platform ini sering kali dirancang dengan antarmuka yang ramah pengguna, mirip dengan layanan SaaS legal, memungkinkan afiliasi untuk mengelola kampanye serangan mereka.

Penyediaan Layanan

Melalui dasbor, afiliasi dapat mengonfigurasi serangan ransomware mereka. Ini termasuk memilih varian ransomware yang akan digunakan, menentukan pesan tebusan yang akan ditampilkan kepada korban, mengatur jumlah tebusan yang diminta, dan memilih metode pembayaran (umumnya mata uang kripto seperti Bitcoin atau Monero). Beberapa platform RaaS bahkan menyediakan alat bantu untuk pelacakan korban dan statistik keberhasilan serangan.

Pengembang RaaS memastikan bahwa perangkat lunak yang mereka sediakan siap pakai dan sering kali menawarkan dukungan teknis jika afiliasi menghadapi masalah. Ini bisa berupa panduan penggunaan atau bantuan dalam memecahkan masalah teknis.

Pelaksanaan Serangan

Dengan semua konfigurasi di tempat, afiliasi kemudian meluncurkan serangan. Mereka menggunakan berbagai vektor yang telah disebutkan sebelumnya, seperti email phishing yang disesuaikan, eksploitasi kerentanan perangkat lunak, atau penyusupan melalui RDP yang tidak aman, untuk menyebarkan ransomware ke sistem target. Tujuannya adalah untuk mendapatkan akses dan mengaktifkan payload ransomware yang akan mengenkripsi data korban.

Setelah data terenkripsi, korban akan menemukan pesan tebusan yang menginstruksikan mereka untuk membayar sejumlah uang digital untuk mendapatkan kunci dekripsi. Pesan ini juga sering kali menyertakan batas waktu dan ancaman untuk menghapus data atau mempublikasikannya jika tebusan tidak dibayar.

Pembayaran Tebusan dan Pembagian Keuntungan

Jika korban memutuskan untuk membayar tebusan, mereka akan mengikuti instruksi pembayaran, biasanya mengirimkan mata uang kripto ke alamat dompet yang ditentukan oleh afiliasi. Platform RaaS sering kali memiliki sistem otomatis yang mendeteksi pembayaran yang masuk.

Setelah pembayaran berhasil, sistem RaaS akan secara otomatis membagi keuntungan antara pengembang dan afiliasi sesuai dengan perjanjian yang telah disepakati. Misalnya, pengembang mungkin mengambil 25% dan afiliasi 75%. Kunci dekripsi kemudian akan diberikan kepada korban, meskipun tidak ada jaminan bahwa kunci tersebut akan selalu berfungsi atau data akan sepenuhnya pulih.

Seluruh proses ini dirancang untuk memaksimalkan efisiensi dan keuntungan bagi kedua belah pihak, sekaligus meminimalkan risiko penangkapan dengan memanfaatkan anonimitas Dark Web dan mata uang kripto.

Mengapa Dark Web Menjadi Sarang RaaS?

Dark Web adalah lingkungan yang ideal bagi model bisnis gelap seperti RaaS untuk berkembang. Ada beberapa alasan utama mengapa para pelaku siberkriminal memilih platform ini untuk menjalankan operasi mereka.

Anonimitas dan Privasi

Salah satu daya tarik terbesar Dark Web adalah tingkat anonimitas yang ditawarkannya. Jaringan seperti Tor (The Onion Router) dan I2P (Invisible Internet Project) dirancang untuk menyembunyikan identitas pengguna dan lokasi server dengan merutekan lalu lintas internet melalui serangkaian server relai yang terenkripsi di seluruh dunia. Ini membuat sangat sulit bagi penegak hukum untuk melacak asal-usul serangan atau mengidentifikasi individu di balik operasi RaaS.

Anonimitas ini memungkinkan pengembang dan afiliasi untuk berkomunikasi, bertukar alat, dan melakukan transaksi tanpa rasa takut akan terpapar. Mereka dapat mengiklankan layanan mereka, merekrut anggota baru, dan mengelola operasi tanpa meninggalkan jejak digital yang mudah dilacak.

Pasar Bebas untuk Alat Siberkriminal

Dark Web berfungsi sebagai pasar bebas digital di mana berbagai alat dan layanan siberkriminal dapat diperdagangkan. Selain RaaS, Anda dapat menemukan penjualan eksploitasi zero-day, data curian (seperti kredensial login atau informasi kartu kredit), perangkat lunak peretasan, dan layanan hacking kustom.

Lingkungan ini menciptakan ekosistem siberkriminal yang mandiri. Afiliasi RaaS dapat dengan mudah memperoleh alat pendukung lain yang mereka butuhkan untuk melancarkan serangan yang lebih canggih, seperti daftar email target untuk kampanye phishing, atau informasi tentang kerentanan sistem yang belum ditambal. Forum dan pasar gelap di Dark Web menjadi pusat pertukaran informasi dan sumber daya ini.

Tantangan Penegakan Hukum

Sifat anonim dan terdesentralisasi dari Dark Web menghadirkan tantangan besar bagi penegak hukum di seluruh dunia. Melacak pelaku kejahatan siber yang beroperasi di balik lapisan enkripsi dan jaringan anonim memerlukan sumber daya, keahlian teknis, dan kerja sama internasional yang intens.

Yurisdiksi lintas batas juga memperumit upaya penegakan hukum. Pelaku mungkin berada di satu negara, server di negara lain, dan korban di negara ketiga, membuat proses investigasi dan penuntutan menjadi sangat rumit. Kesulitan ini secara efektif menciptakan zona aman bagi para pelaku RaaS, mendorong lebih banyak individu untuk terlibat dalam model bisnis gelap ini.

Vektor Serangan Umum yang Digunakan Afiliasi RaaS

Afiliasi RaaS menggunakan berbagai metode untuk menyebarkan ransomware ke target mereka. Memahami vektor-vektor ini adalah bagian penting dari upaya kita untuk Mengenal Model Bisnis Gelap Ransomware as a Service di Dark Web dan melindungi diri.

Phishing dan Spear Phishing

Ini adalah salah satu metode yang paling umum dan efektif. Afiliasi mengirimkan email palsu yang terlihat sah, sering kali meniru organisasi terkemuka seperti bank, perusahaan pengiriman, atau lembaga pemerintah. Email ini berisi lampiran berbahaya atau tautan ke situs web jahat yang mengunduh ransomware saat diklik. Spear phishing adalah versi yang lebih ditargetkan, di mana email disesuaikan untuk korban tertentu, meningkatkan kemungkinan mereka akan tertipu.

Eksploitasi Kerentanan Sistem (Patching yang Buruk)

Banyak organisasi gagal untuk secara teratur memperbarui perangkat lunak dan sistem operasi mereka. Kerentanan yang belum ditambal ini menjadi pintu masuk yang mudah bagi afiliasi RaaS. Mereka dapat menggunakan alat otomatis untuk memindai jaringan guna mencari sistem yang rentan dan kemudian mengeksploitasi celah keamanan tersebut untuk menyuntikkan ransomware.

Remote Desktop Protocol (RDP) yang Tidak Aman

RDP adalah protokol yang memungkinkan pengguna untuk terhubung dan mengontrol komputer dari jarak jauh. Jika RDP tidak diamankan dengan kata sandi yang kuat atau otentikasi multifaktor, afiliasi dapat melakukan serangan brute-force atau menggunakan kredensial yang dicuri untuk mendapatkan akses. Setelah masuk, mereka dapat secara manual menyebarkan ransomware ke seluruh jaringan.

Credential Stuffing

Metode ini melibatkan penggunaan daftar kredensial (nama pengguna dan kata sandi) yang dicuri dari pelanggaran data sebelumnya untuk mencoba masuk ke berbagai akun online. Jika kredensial yang sama digunakan di beberapa layanan (praktik yang umum), afiliasi dapat mendapatkan akses ke sistem dan kemudian menyebarkan ransomware.

Drive-by Downloads

Ini terjadi ketika pengguna mengunjungi situs web yang telah dikompromikan atau situs web berbahaya yang dibuat oleh afiliasi. Tanpa sepengetahuan pengguna, malware secara otomatis diunduh dan dieksekusi di perangkat mereka. Serangan ini sering kali memanfaatkan kerentanan pada browser web atau plugin yang digunakan pengguna.

Kombinasi dari metode-metode ini memungkinkan afiliasi RaaS untuk mencapai berbagai jenis korban, mulai dari individu hingga perusahaan multinasional, dengan dampak yang merusak.

Dampak Ransomware as a Service

Dampak dari serangan RaaS jauh melampaui kerugian finansial langsung. Serangan ini dapat melumpuhkan operasi, merusak reputasi, dan menyebabkan konsekuensi jangka panjang bagi individu dan organisasi.

Kerugian Finansial

Tentu saja, dampak yang paling jelas adalah kerugian finansial. Ini mencakup pembayaran tebusan itu sendiri, yang bisa mencapai jutaan dolar untuk organisasi besar. Selain itu, ada biaya pemulihan yang signifikan, termasuk biaya ahli forensik siber, pembelian perangkat keras baru, dan implementasi solusi keamanan yang ditingkatkan. Hilangnya pendapatan akibat gangguan operasional juga dapat membebani perusahaan.

Kerusakan Reputasi

Serangan ransomware yang berhasil dapat sangat merusak reputasi suatu organisasi. Pelanggan dan mitra mungkin kehilangan kepercayaan terhadap kemampuan perusahaan untuk melindungi data mereka, yang dapat menyebabkan kehilangan bisnis. Informasi tentang serangan tersebut juga dapat menarik perhatian negatif dari media dan publik, yang semakin memperburuk kerusakan reputasi.

Gangguan Operasional

Ransomware dapat melumpuhkan seluruh operasi bisnis. Sistem TI yang terenkripsi berarti karyawan tidak dapat mengakses data penting, mengoperasikan mesin, atau menyediakan layanan kepada pelanggan. Ini dapat mengakibatkan penundaan produksi, gangguan rantai pasokan, dan bahkan penghentian total operasi hingga sistem dapat dipulihkan. Bagi sektor krusial seperti rumah sakit atau utilitas, gangguan ini dapat memiliki konsekuensi yang mengancam jiwa.

Peningkatan Skala Ancaman

Model RaaS telah secara signifikan meningkatkan skala ancaman ransomware. Dengan menurunkan ambang batas keahlian teknis yang diperlukan, lebih banyak individu yang tidak memiliki latar belakang kejahatan siber dapat terlibat dalam serangan. Hal ini berarti ada lebih banyak pelaku ancaman dan lebih banyak serangan yang diluncurkan setiap hari, menargetkan berbagai sektor dan ukuran organisasi.

Strategi Pencegahan dan Mitigasi

Meskipun ancaman RaaS sangat serius, ada langkah-langkah proaktif yang dapat diambil untuk melindungi diri dan organisasi Anda. Untuk benar-benar efektif dalam menghadapi tantangan yang timbul dari upaya Mengenal Model Bisnis Gelap Ransomware as a Service di Dark Web, diperlukan pendekatan keamanan siber yang komprehensif.

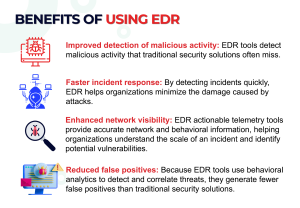

Penerapan Keamanan Siber Berlapis

Menerapkan berbagai lapisan pertahanan adalah kunci. Ini termasuk penggunaan firewall yang kuat, sistem deteksi intrusi (IDS) dan pencegahan intrusi (IPS), serta solusi Endpoint Detection and Response (EDR) pada semua perangkat. Solusi ini bekerja sama untuk mendeteksi, mencegah, dan merespons aktivitas mencurigakan.

Pembaruan Sistem dan Patching Rutin

Pastikan semua sistem operasi, aplikasi, dan perangkat lunak keamanan selalu diperbarui dengan patch terbaru. Banyak serangan ransomware mengeksploitasi kerentanan yang sudah diketahui dan telah tersedia patch-nya. Otomatisasi proses patching dapat membantu memastikan tidak ada celah yang terlewat.

Pelatihan Kesadaran Keamanan

Karyawan adalah garis pertahanan pertama. Lakukan pelatihan rutin tentang cara mengenali email phishing, tautan berbahaya, dan taktik social engineering lainnya. Budaya keamanan yang kuat di seluruh organisasi sangat penting untuk mengurangi risiko serangan.

Cadangan Data (Backup) yang Terisolasi

Strategi pencadangan data yang efektif adalah pertahanan terakhir Anda terhadap ransomware. Terapkan aturan 3-2-1: tiga salinan data Anda, pada dua jenis media yang berbeda, dengan satu salinan disimpan secara offline atau di lokasi terpisah yang tidak dapat diakses oleh jaringan utama. Ini memastikan bahwa bahkan jika sistem utama Anda terenkripsi, Anda masih dapat memulihkan data.

Otentikasi Multifaktor (MFA)

Aktifkan otentikasi multifaktor (MFA) untuk semua akun, terutama akun dengan hak istimewa. MFA menambahkan lapisan keamanan tambahan, mempersulit penyerang untuk mendapatkan akses bahkan jika mereka berhasil mencuri kata sandi.

Segmentasi Jaringan

Memecah jaringan menjadi segmen-segmen yang lebih kecil dapat membatasi penyebaran ransomware. Jika satu segmen terinfeksi, ransomware akan kesulitan untuk menyebar ke bagian lain dari jaringan, meminimalkan dampak serangan.

Manajemen Hak Akses

Terapkan prinsip hak akses paling rendah (least privilege), di mana pengguna hanya diberikan akses ke sumber daya yang mutlak diperlukan untuk pekerjaan mereka. Ini mengurangi potensi kerusakan jika akun pengguna disusupi.

Rencana Tanggap Insiden

Miliki rencana tanggap insiden siber yang jelas dan teruji. Rencana ini harus mencakup langkah-langkah yang harus diambil sebelum, selama, dan setelah serangan ransomware, termasuk komunikasi krisis, prosedur pemulihan, dan pelaporan kepada pihak berwenang.

Dengan menerapkan strategi-strategi ini, organisasi dapat secara signifikan meningkatkan ketahanan mereka terhadap serangan RaaS dan mengurangi kemungkinan menjadi korban.

Masa Depan RaaS dan Tantangan Global

Model RaaS terus berkembang, menghadirkan tantangan baru yang kompleks bagi keamanan siber global. Memprediksi dan memahami tren masa depan adalah bagian integral dari upaya Mengenal Model Bisnis Gelap Ransomware as a Service di Dark Web secara menyeluruh.

Salah satu tren yang jelas adalah evolusi teknik serangan. Ransomware "double extortion" (enkripsi data dan ancaman publikasi) kini berkembang menjadi "triple extortion," yang melibatkan ancaman tambahan seperti serangan DDoS atau menghubungi pelanggan korban. Ini meningkatkan tekanan pada korban untuk membayar tebusan. Selain itu, pelaku RaaS semakin menargetkan infrastruktur kritikal seperti rumah sakit, fasilitas energi, dan sistem transportasi, yang dapat menyebabkan dampak yang jauh lebih luas dan berbahaya.

Tantangan bagi penegakan hukum dan badan intelijen siber juga akan semakin besar. Kerja sama internasional yang lebih kuat diperlukan untuk melacak dan menuntut pelaku yang beroperasi lintas batas. Pembagian intelijen ancaman secara real-time antar negara dan organisasi menjadi sangat penting untuk mengidentifikasi tren baru, kerentanan yang dieksploitasi, dan taktik pelaku.

Peningkatan penggunaan mata uang kripto yang lebih anonim seperti Monero juga akan mempersulit pelacakan aliran dana ilegal. Regulasi kripto dan peningkatan kemampuan forensik blockchain akan menjadi area fokus penting dalam upaya memerangi pendanaan kejahatan siber ini. Pada akhirnya, pertarungan melawan RaaS akan terus menjadi perlombaan senjata antara pelaku ancaman yang beradaptasi dengan cepat dan komunitas keamanan siber yang berupaya untuk tetap selangkah lebih maju.

Kesimpulan

Model bisnis Ransomware as a Service (RaaS) telah mengubah lanskap kejahatan siber, mengubah ransomware dari ancaman teknis menjadi layanan yang mudah diakses di Dark Web. Dengan menurunkan ambang batas keahlian yang dibutuhkan, RaaS telah memberdayakan lebih banyak pelaku untuk melancarkan serangan yang merusak, menargetkan individu dan organisasi di seluruh dunia. Penting bagi kita untuk terus Mengenal Model Bisnis Gelap Ransomware as a Service di Dark Web agar dapat memahami akar masalah dan mengembangkan strategi pertahanan yang efektif.

Ekosistem RaaS yang kompleks, melibatkan pengembang, afiliasi, dan penyedia infrastruktur, didukung oleh anonimitas Dark Web dan tantangan penegakan hukum, menjadikannya model bisnis yang sangat menguntungkan bagi pelaku kejahatan siber. Dampaknya meluas dari kerugian finansial yang masif hingga kerusakan reputasi dan gangguan operasional yang parah.

Namun, bukan berarti kita tidak berdaya. Dengan menerapkan strategi keamanan siber yang berlapis, seperti pembaruan sistem rutin, pelatihan kesadaran keamanan, pencadangan data terisolasi, otentikasi multifaktor, dan segmentasi jaringan, kita dapat secara signifikan mengurangi risiko menjadi korban. Kesiapan dan proaktivitas adalah kunci.

Seiring RaaS terus berevolusi dengan teknik-teknik yang lebih canggih dan target yang lebih krusial, pemahaman yang mendalam tentang model bisnis gelap ini menjadi semakin vital. Dengan kewaspadaan kolektif dan investasi dalam keamanan siber, kita dapat membangun pertahanan yang lebih tangguh terhadap ancaman yang terus berkembang ini.